As part of the ReversingLabs research team’s ongoing surveillance of open source repositories, we have identified aabquerys, a malicious npm package that downloads second and third stage malware payloads to systems that have downloaded and run the npm package.

REFERENCE: https://www.reversinglabs.com/blog/open-source-malware-sows-havoc-on-supply-chain

TAGS: npm, JavaScript, Havoc

MALWARE FAMILY: Havoc

ATT&CK IDS: T1027 – Obfuscated Files or Information, T1195 – Supply Chain Compromise, T1059 – Command and Scripting Interpreter, T1102 – Web Service, T1127 – Trusted Developer Utilities Proxy Execution, T1104 – Multi-Stage Channels, T1546 – Event Triggered Execution, T1553 – Subvert Trust Controls, T1574 – Hijack Execution Flow

Indicadores de Compromiso

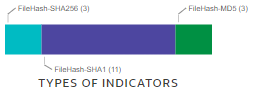

| FileHash-SHA256 | ba1ad7b7af4de11e17842fd4b4c97f02bc91fabe62fbcd319bf7ee5893df2b96 |

| FileHash-SHA1 | aa96e359daf6f90c2170c99a383f4f6b87e2154a |

| FileHash-SHA1 | a3dc96b5553606a039a68783989eba4cc0732b3a |

| FileHash-SHA1 | 745f47e5349a99ee867fc1f5358462d176f97c6f |

| FileHash-SHA1 | 62036fd054bac1375fe1205dc595a246e9d94a83 |

| FileHash-SHA1 | 4b0c13a054cadbfddf82686f4b4ff082e9cae428 |

| FileHash-SHA1 | 4ae6fec8052a9648abaaa7b41625c911f355eaa7 |

| FileHash-SHA1 | 4789cf9141da47fe265e3d646609d864e0074711 |

| FileHash-SHA1 | 36cce0d19253d08252d0d3ade1755d6b064786ae |

| FileHash-SHA1 | 1f1aadda137e5f6d1d914f1c69160eed4dda8517 |

| FileHash-SHA1 | 0dd0784b875183c5c8701ae4f46ed371a16fd6b3 |

| FileHash-SHA1 | 09a47a484c8e83f0d36772a445b4e6bc12dc247b |

| FileHash-MD5 | 9d98e4f469d52272dfc10c3437ed587e |

| FileHash-MD5 | bb63ec5a33b0c1f2df171b48b37d4743 |

| FileHash-SHA256 | 4ffa5d46468a0d37cc4bb9cdd344e8f80bf3ea1cf36807816b4f1d9efdf4f34e |

| FileHash-MD5 | d4205e5a31d4b8a6463a8c1913f9ee3a |

| FileHash-SHA256 | 5e2f5d13f7eaf0d1f651b3836f405f7fd230eb42491ff741071daf84583acb16 |